Podsieci, maska podsieci i jej struktura

Podsieci

Podział na podsieci zapobiega całkowitemu wyczerpaniu adresów IP, ułatwia zarządzanie. Tworzenie podsieci pozwala administratorowi na ograniczenie zjawiska rozgłaszania i wprowadzenie niskopoziomowej ochrony w sieci LAN (ponieważ dostęp do innych podsieci jest możliwy jedynie za pośrednictwem usług routera). Podział na podsieci jest dla danej sieci operacją wewnętrzną. Z zewnątrz sieć LAN jest widziana jako pojedyncza sieć z pominięciem jakichkolwiek szczegółów dotyczących jej struktury wewnętrznej.

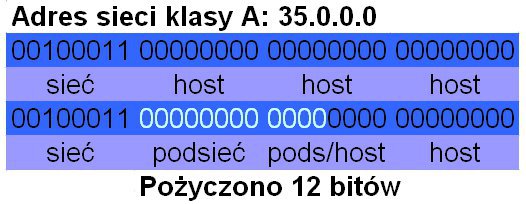

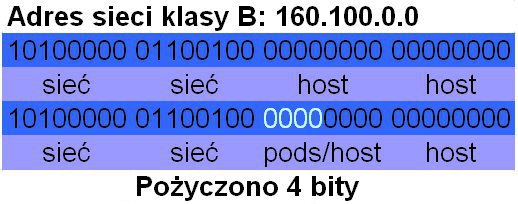

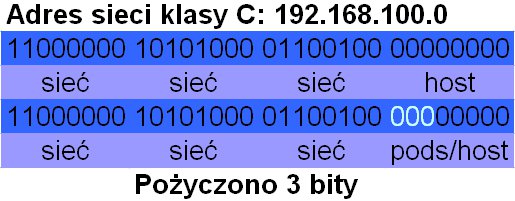

Adresy podsieci zawierają część identyfikującą sieć oraz pole podsieci i pole hosta. Pole podsieci i pole hosta są tworzone z części przeznaczonej pierwotnie na adres hosta w całej sieci. Aby utworzyć adres podsieci, administrator pożycza bity z pola hosta i przeznacza je na pole podsieci. Minimalna liczba pożyczanych bitów wynosi dwa. Gdyby tworząc podsieć, pożyczyć tylko jeden bit, numerem sieci byłaby sieć .0. Adresem rozgłoszeniowym byłaby wtedy sieć .255. Maksymalnie można pożyczyć dowolną liczbę bitów, jeżeli tylko pozostawi się przynajmniej dwa bity na numer hosta. Bity te nazywane są dwoma najmniej znaczącymi bitami. Wykorzystanie do tworzenia podsieci wszystkich dostępnych bitów z wyjątkiem ostatnich dwóch sprawi, że w każdej z podsieci będą mogły znajdować się tylko dwa hosty. Jest to praktyczna metoda oszczędzania adresów w adresowaniu szeregowych łączy routerów. Jednak w przypadku działającej sieci LAN spowodowałoby to niedopuszczalne podniesienie kosztów wyposażenia.

Proces rozpoczyna się zawsze od wysuniętego najbardziej na lewo bitu hosta, który położony jest najbliżej ostatniego oktetu sieci.

Maska podsieci

Maska podsieci udziela routerowi informacji potrzebnych do określenia, w której sieci i podsieci znajduje się konkretny host. Jedynki binarne w masce podsieci wskazują pozycje bitów części sieciowej.

Standardowe maski podsieci dla adresów klasy A, B, C

Klasa A 255.0.0.0

Klasa B 255.255.0.0

Klasa C 255.255.255.0

Jeśli zostały pożyczone trzy bity, maska adresu klasy C będzie miała postać 255.255.255.224. W formacie z ukośnikiem maska ta będzie reprezentowana jako /27. Liczba stojąca za ukośnikiem jest całkowitą liczbą bitów użytą w częściach adresu odpowiadających sieci i podsieci.

CDN